Zabezpieczanie komputerów w sieci

Zagrożenia:

- wirusy, konie trojańskie itp.

- atak z zewnątrz (haker, cracker, script kiddie)

- atak z wewnątrz (np. ze strony pracownika)

Zabezpieczenie przed wirusami

Najważniejszą sprawą jest zainstalowanie programu antywirusowego na wszystkie komputery w sieci oraz jego częste, najlepiej automatyczne aktualizowanie. Program powinien być uruchomiony w trybie monitora.

Używanie zaktualizowanej wersji systemu operacyjnego oraz oprogramowania.

Nieużywanie niepewnego, często pirackiego oprogramowania. Rozsądne korzystanie z p2p. Często "piraty" mają w sobie niemiły dodatek w dodatku złośliwego oprogramowania (np. wirusy czy trojany). Jeśli nawet sam program jest "czysty" do najczęściej keygen albo crack zawiera niespodzianki. Trzeba pamiętać, że program antywirusowy nie jest 100% zabezpieczeniem.

Ostrożne korzystanie z poczty elektronicznej. Nie otwieranie podejrzanych załączników, nawet jeśli nadawcą jest znajomy, gdyż mogły być rozesłane przez wirus korzystający z książki adresowej zainfekowanego komputera. Poczta powinna być chroniona programem antywirusowym.

Unikanie podejrzanych stron www. Część stron zawiera niebezpieczne skrypty, które mogą zainfekować komputer. Do przeglądanie stron niepewnych lepiej jest używać linuksa w wersji live (czyli z płyty) albo piaskownicy. Polecam program sandboxie. Pozwala on także testować oprogramowanie bez narażania się na infekcje nawet gdy nie mamy oprogramowania antywirusowego. Po prostu program na swój własny, wirtualny rejestr systemowy, gdzie najdalej może wylądować wirus. Również instalacja oprogramowania odbywa się w środowisku wirtualnym.

W systemie operacyjnym należy unikać podczas pracy konta administracyjnego, gdyż jeśli złośliwe oprogramowanie zostanie uruchomione z konta o ograniczonych uprawnieniach to nie narobi takiego spustoszenia w systemie.

Zabezpieczenie przed atakiem ze strony hakera, crackera, script kiddie

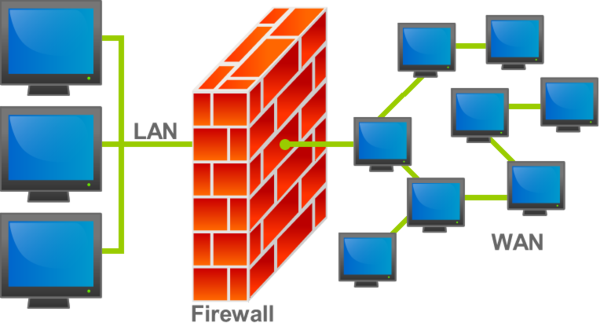

Podstawową sprawą jest używanie zapory systemowej albo instalacja alternatywnego firewalla. Szczególnie powinien być chroniony host graniczny, czyli najczęściej serwer, gdyż to jego adres IP jest widoczny na zewnątrz sieci.

Zapora systemu Windows świetnie jest omówiona w prezentacji dostępnej na stronie [1]

Należy prowadzić odpowiednią politykę dotyczącą nazw użytkowników i haseł. Pamiętaj:

- nie używaj oczywistych haseł, jak imię swoje czy bliskiej osoby, przezwisko, nazwy samochodu.

- używaj dłuższych haseł z wykorzystaniem cyfr i symboli najlepiej wymuś stosowanie takich haseł w sieci.

- Regularnie zmieniaj hasła, najlepiej wymuś to w sieci.

- Nie pozostawiaj haseł domyślnych do żadnych usług.

Odpowiednio konfiguruj listy ACL (kontroli dostępu)

Pamiętaj, że uprawnienia NTFS są ważniejsze niż uprawniania do udziału nadawane przy udostępnieniu w sieci.

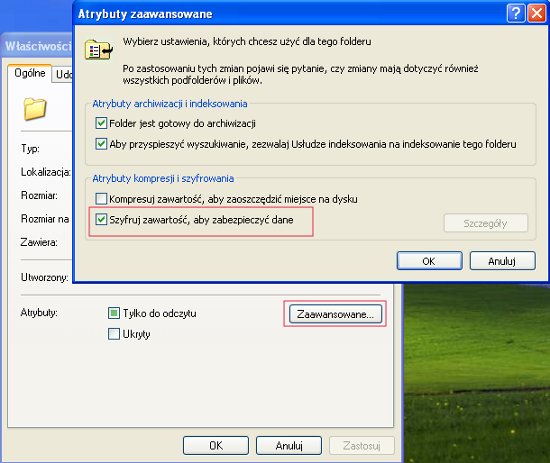

Szyfruj dane.

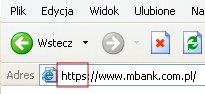

Stosuj SSL. Inaczej możesz narazić się na przykre konsekwencje.

Jak widać powyżej sniffer wireshark przechwycił nieszyfrowanie logowanie na serwer pocztowy i odczytał hasło.

Pamiętaj o stosowaniu ssl świadczy https przed adresem.

Symbol kłódki oznacza, że strona jest szyfrowana i posiada certyfikat.

Ćwiczenia

- Zainstaluj,zaktualizuj i ustaw w trybie monitora program antywirusowy. Przeskanuj zasoby i usuń wirusy.

- Ustaw system operacyjny w tryb automatycznych aktualizacji.

- Zainstaluj oprogramowania w programie sandboxie.

- Sprawdź za pomocą programu nmap otwarte porty na komputerach w sieci.

- Włącz zaporę systemową. Ma przepuszczać programy Outlook Express, Gadu-gadu, udostępnianie plików i drukarek, pulpit zdalny, serwer FTP oraz pingi.

- Ustaw logowanie porzuconych pakietów zapory do pliku c:\zapora.log

- Ustaw włączenie zapory w zasadach grup (gpedit.msc)