Inspekcja zabezpieczeń: Różnice pomiędzy wersjami

| Linia 16: | Linia 16: | ||

[[Plik:inspekcja3.jpg]] | [[Plik:inspekcja3.jpg]] | ||

| + | |||

| + | Ustawiamy jakie zdarzenia mają być logowane. | ||

[[Plik:inspekcja4.jpg]] | [[Plik:inspekcja4.jpg]] | ||

Wersja z 19:23, 21 mar 2011

Systemy operacyjne Windows umożliwiają prowadzenie inspekcji zdarzeń zabezpieczeń poprzez zapisywanie prób uzyskania dostępu do zasobów komputera.

Inspekcjonowanie włączamy w secpol.msc, czyli zasadach zabezpieczeń lokalnych. Tutaj przykładowo nakazujemy zapisywać w dzienniku logowania na konta zakończone niepowodzeniem.

Spróbujmy zalogować się na dowolne konto generując błąd. Wpisy niepowodzeń możemy obejrzeć w podglądzie zdarzeń

Teraz ustawimy logowanie operacji tworzenia i usuwania plików/folderów w wybranym przez nas folderze dla wybranego użytkownika. Najpierw ustawiamy odpowiednie opcje w secpol.msc.

Następnie ustawiamy inspekcję na folderze.

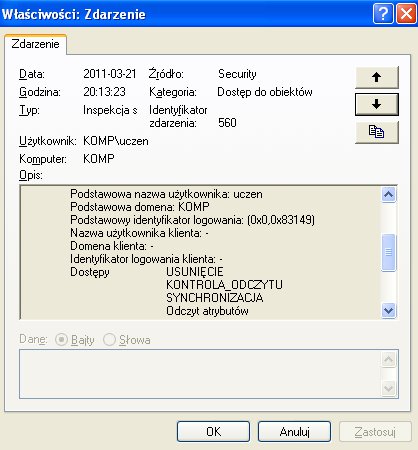

Ustawiamy jakie zdarzenia mają być logowane.

Dokonujemy operacji na folderze.

Sprawdzamy w podglądzie zdarzeń, czy zalogowało operacje.

Ćwiczenia:

Do dziennika mają być zapisywane:

- operacje zarządzania kontami, np. tworzenie kont